凭证窃取的常见手法

黑客使用多种技术手段实施凭证窃取,其中最常见的是钓鱼攻击。钓鱼攻击通过伪装成合法机构发送欺诈性邮件或短信,诱导用户点击恶意链接并输入账号密码。据统计,全球约90%的数据泄露事件始于钓鱼攻击。另一种常见手法是使用恶意软件,如键盘记录器和信息窃取木马,这些恶意程序会悄悄记录用户的键盘输入或直接从浏览器中提取保存的密码。

网络钓鱼的高级变种

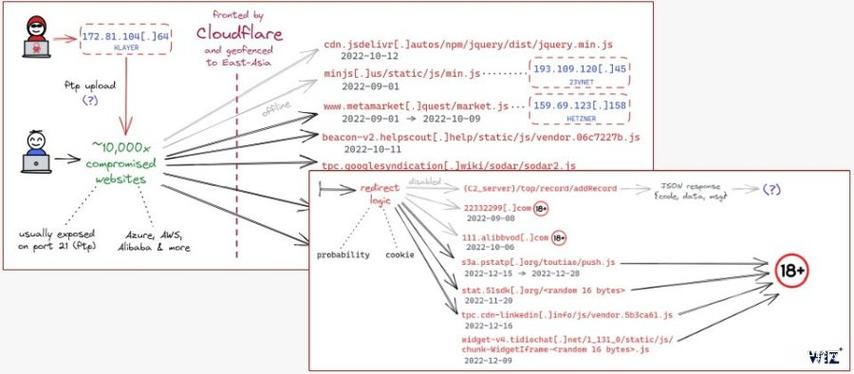

随着安全意识的提高,传统钓鱼攻击的效果有所下降,黑客开始采用更高级的钓鱼变种。鱼叉式钓鱼(Spear Phishing)针对特定个人或组织定制攻击内容,成功率显著提高。而水坑攻击(Watering Hole)则通过入侵目标常访问的网站,等待受害者自投罗网。最近兴起的二维码钓鱼(Quishing)利用移动设备扫描恶意二维码实施攻击,这种新型手法正在快速增长。

中间人攻击技术

中间人攻击(MITM)是另一种危险的凭证窃取方式。黑客通过入侵公共WiFi网络或部署恶意热点,拦截用户与网站之间的通信。当用户在受感染的网络上登录账号时,黑客可以实时获取传输中的用户名和密码。更高级的中间人攻击会使用SSL剥离技术,将HTTPS连接降级为不加密的HTTP连接,使数据传输完全暴露。

凭证窃取的危害与影响

凭证窃取造成的危害远不止账号被盗这么简单。对个人而言,可能导致身份盗用、金融损失和隐私泄露。黑客会利用窃取的凭证登录银行账户、社交媒体和电子邮件,进而实施更广泛的欺诈活动。对企业员工凭证被盗可能导致数据泄露、系统入侵和商业间谍活动,给企业声誉和财务状况带来灾难性影响。

凭证填充攻击的连锁反应

黑客获取凭证后,往往会进行凭证填充攻击(Credential Stuffing)。由于许多用户在不同网站使用相同密码,黑客会尝试用窃取的凭证组合登录其他网站。这种攻击成功率惊人,据统计约0.1%-0.2%的被盗凭证可以成功登录其他服务。一旦成功,黑客就能控制用户多个账号,造成更大范围的损害。

暗网上的凭证交易

窃取的凭证在暗网上形成了庞大的黑色产业链。根据研究,普通电子邮件账号的售价在1-10美元之间,而企业VPN凭证可能高达数千美元。黑客会批量出售这些凭证,买家则用于各种非法活动。更令人担忧的是,有些凭证在被盗后很长时间才被使用,给用户造成"我已经安全"的错觉。

防范凭证窃取的有效措施

防范凭证窃取需要采取多层次的安全措施。所有重要账号都应启用多因素认证(MFA),即使密码被盗,黑客也无法轻易登录。使用密码管理器生成并保存高强度、唯一的密码,避免密码重复使用。定期检查Have I Been Pwned等网站,了解自己的凭证是否已泄露也很重要。

企业级防护策略

企业需要实施更全面的防护措施。部署高级威胁防护(ATP)解决方案可以检测和阻止钓鱼尝试及恶意软件。网络分段和零信任架构能限制凭证被盗后的横向移动。员工安全意识培训同样关键,通过模拟钓鱼测试提高员工识别威胁的能力。实施最小权限原则和定期凭证轮换也能降低风险。

技术防护工具推荐

凭证窃取是当今数字世界面临的重大安全挑战,但通过了解攻击手法、认识潜在危害并采取适当防护措施,我们能够显著降低风险。保持警惕、更新安全知识并使用可靠的安全工具是保护凭证安全的关键。记住,在网络安全领域,预防永远比补救更有效。

常见问题解答

1. 如何判断我的凭证是否已被窃取?

您可以使用Have I Been Pwned或Firefox Monitor等工具检查电子邮件是否出现在已知数据泄露中。如果收到异常登录提醒或发现账号活动异常,也可能是凭证被盗的迹象。

2. 为什么多因素认证(MFA)如此重要?

多因素认证要求提供密码之外的额外验证因素(如手机验证码或生物识别),即使黑客获取了您的密码,没有第二因素也无法登录账号,大大提高了安全性。

3. 公共WiFi真的不安全吗?如何安全使用?

公共WiFi确实存在较大风险,特别是没有密码或使用弱加密的开放网络。如需使用,建议通过VPN加密所有流量,避免登录敏感账号,并确保网站使用HTTPS连接。

4. 密码管理器安全吗?如果主密码被盗怎么办?

主流密码管理器采用高强度加密,即使数据被盗也难以破解。为保护主密码,应启用多因素认证,选择复杂且唯一的主密码,并定期更换。多数密码管理器还提供紧急访问功能,可指定可信联系人。