一、微服务架构的核心特征解析

云服务器微服务架构的本质特征体现在服务粒度的精细划分,每个业务功能模块作为独立进程运行在云端容器中。这种架构模式突破传统单体应用的代码耦合限制,通过API网关实现服务间的松耦合通信。关键技术要素包括容器编排系统(如Kubernetes)、服务注册与发现机制(Consul/Eureka)、分布式配置中心(Spring Cloud Config)等核心组件构成的完整技术栈。

二、云服务器环境的技术适配优势

弹性计算资源与微服务的动态扩展需求完美契合,云服务商提供的自动伸缩组(Auto Scaling)可根据实时负载动态调整EC2实例数量。阿里云Serverless应用引擎(SAE)支持毫秒级服务实例扩缩容,配合负载均衡器(ALB)实现请求的智能分发。统计数据显示,采用云原生微服务架构的企业系统部署效率提升300%,资源利用率提高65%。

三、分布式系统设计的关键原则

四、容器化部署实施路线图

基于Docker的容器封装技术确保开发、测试、生产环境的一致性。在AWS ECS集群中,通过定义Task Definition实现服务组件的标准化部署。典型CI/CD流水线包含GitLab代码仓库、Jenkins构建节点、Harbor镜像仓库、ArgoCD部署工具构成的自动化交付链条,平均部署频率从月级提升至日级。

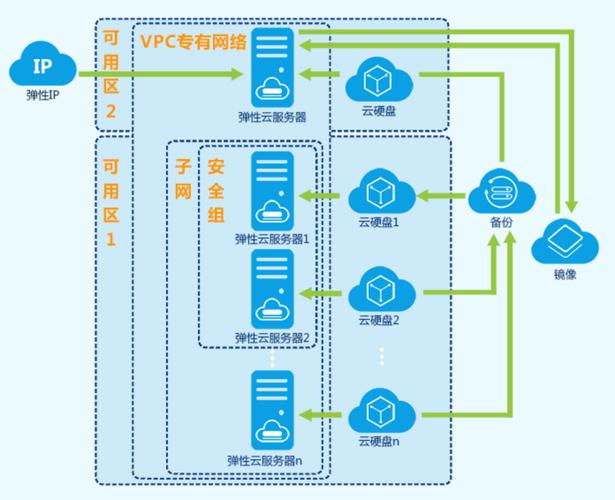

五、安全防护体系的构建策略

在零信任安全架构下,需实施多层次防护措施:API网关集成JWT令牌校验,服务间通信启用mTLS双向认证,敏感配置信息存储于AWS Secrets Manager,网络层面采用安全组和网络ACL进行东西向流量控制。定期执行的漏洞扫描(Trivy)和镜像签名验证(Notary)确保供应链安全。

云服务器微服务架构的落地实施需要技术架构与管理流程的双重革新。企业应建立专门的SRE团队负责容量规划,制定完善的故障演练(Chaos Engineering)制度,并通过服务等级目标(SLO)量化系统可靠性。随着Service Mesh技术的成熟,未来微服务架构将朝着更智能化的服务治理方向发展。常见问题解答

Q1:微服务架构是否适合所有企业?

A:需根据业务复杂度评估,日活百万级以上的系统更能体现架构价值。

Q2:如何选择服务拆分粒度?

A:遵循单一职责原则,按业务能力边界划分,避免产生分布式单体。

Q3:数据库该如何设计?

A:推荐采用Database per Service模式,配合事件溯源实现数据同步。

Q4:服务间通信如何优化?

A:同步调用优先使用gRPC,异步通信采用Kafka消息队列。

Q5:如何控制架构演进成本?

A:建立统一技术规范,使用代码生成工具加速服务脚手架创建。