配置审计概述

配置审计是指对IT系统和设备的配置设置进行系统性的检查、验证和记录的过程。其主要目的是确保系统配置符合安全策略、性能要求和合规标准。在当今复杂的IT环境中,配置审计已成为企业IT治理不可或缺的一环。

配置审计的重要性

有效的配置审计可以帮助组织识别和纠正配置错误,防止安全漏洞,确保系统稳定运行。根据Gartner的研究,超过60%的安全事件都是由配置错误引起的。通过定期进行配置审计,企业可以显著降低安全风险,提高运营效率。

配置审计的基本原则

配置审计应遵循几个基本原则:全面性(覆盖所有关键系统)、持续性(定期进行)、可追溯性(记录审计结果)、可操作性(发现问题后能及时修复)。这些原则确保审计工作能够真正发挥作用,而不仅仅是形式上的检查。

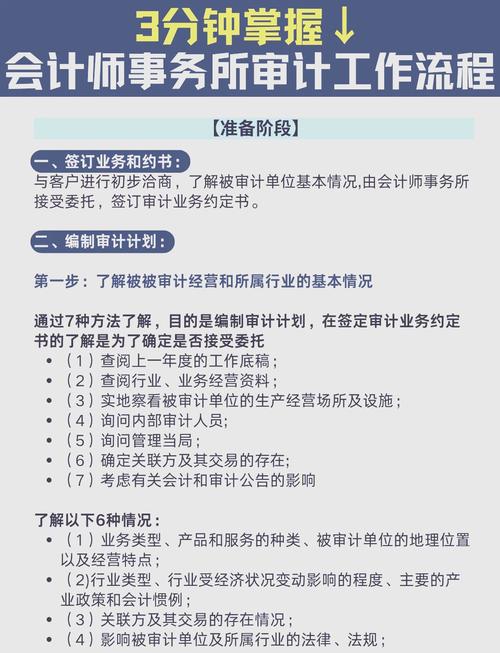

配置审计的实施流程

一个完整的配置审计流程通常包括以下几个阶段:准备阶段、数据收集阶段、分析评估阶段、报告阶段和整改跟踪阶段。每个阶段都有其特定的任务和目标,共同构成一个闭环的审计过程。

准备阶段

准备阶段是配置审计的基础,需要明确审计范围、制定审计计划、确定审计标准和方法。这一阶段的关键是建立基准配置,即符合组织要求的理想配置状态。基准配置应基于行业最佳实践和组织特定的安全策略。

数据收集阶段

数据收集阶段通过自动化工具或手动方式获取目标系统的实际配置信息。现代IT环境通常使用配置管理数据库(CMDB)来存储配置信息,审计人员可以从CMDB中提取数据,也可以直接从系统中收集。收集的数据应包括硬件配置、软件配置、网络配置等各个方面。

配置审计的常用方法

配置审计可以采用多种方法,根据审计目标和资源情况选择合适的方法组合。常见的方法包括基线比对法、抽样检查法、自动化扫描法和人工审查法等。

基线比对法

基线比对法是将系统实际配置与预定义的基准配置进行比较,识别偏差。这种方法简单有效,特别适用于标准化程度高的环境。基准配置应定期更新,以反映最新的安全要求和业务需求。

自动化扫描法

自动化扫描使用专用工具对系统配置进行大规模检查。这些工具通常内置了常见系统的安全配置检查项,可以快速识别不符合项。自动化扫描效率高,适合大规模IT环境,但可能需要针对特定环境进行定制。

主流配置审计工具介绍

市场上有多种配置审计工具可供选择,从开源工具到商业解决方案,各有特点。选择合适的工具应考虑组织的规模、IT环境复杂度和预算等因素。

配置审计是确保IT系统安全、合规和高效运行的重要手段。通过建立系统的审计流程,采用合适的方法和工具,组织可以有效地管理配置风险,提高IT治理水平。随着IT环境的不断变化,配置审计也需要持续改进和优化,以适应新的挑战和需求。

常见问题解答

Q1:配置审计的频率应该是多少?

A1:配置审计的频率应根据系统重要性和变化频率确定。关键系统建议至少每季度进行一次全面审计,高变化环境可能需要更频繁的审计。在重大系统变更后应立即进行专项审计。

Q2:如何确保配置审计的独立性?

A2:为确保审计独立性,最好由独立于系统运维团队的专门团队执行审计。如果资源有限,至少应确保审计人员不直接负责被审计系统的日常运维工作。审计结果应直接向管理层报告。

Q3:小型企业如何进行有效的配置审计?

A3:小型企业可以从基础做起,识别最关键的系统,使用开源或低成本工具进行基本配置检查。随着业务发展,再逐步建立更完善的审计流程。可以考虑外包部分审计工作给专业服务提供商。