威胁情报分析的基本概念

威胁情报分析是指通过系统化方法收集、处理和分析与网络安全威胁相关的数据,以识别潜在风险并支持安全决策的过程。这一过程涉及多个维度的信息整合,包括技术指标、战术方法、攻击者特征以及战略意图等。高质量的威胁情报应具备时效性、准确性和可操作性三大特征,能够为组织提供切实可行的安全建议。

威胁情报的生命周期管理

完整的威胁情报分析遵循明确的生命周期模型,包括需求规划、数据收集、信息处理、情报分析、成果分发和效果评估六个关键阶段。在需求规划阶段,安全团队需要明确情报收集的目标范围和优先级;数据收集阶段则通过各种技术手段获取原始威胁数据;信息处理阶段对数据进行清洗、标准化和关联分析;情报分析阶段将处理后的数据转化为可操作的洞察;成果分发确保相关信息及时传达给相关方;效果评估则衡量情报应用的实际价值并指导后续改进。

威胁情报的分类体系

根据内容和用途的不同,威胁情报可分为战略情报、战术情报和操作情报三个层级。战略情报面向高层管理者,提供宏观威胁态势和长期趋势分析;战术情报服务于安全运营团队,描述攻击者的技战术特征;操作情报则包含可直接用于防御的具体技术指标,如恶意IP地址、域名哈希值等。理解这种分类体系有助于组织建立分层级的情报消费机制,确保不同部门获取最适合其职能的情报内容。

威胁情报分析的技术方法

现代威胁情报分析依赖于多种专业技术工具和方法论体系。开源情报(OSINT)收集技术通过公开渠道获取威胁数据,包括安全论坛、漏洞数据库和社交媒体等。技术指标提取则从恶意软件样本、网络流量日志中识别可观测的攻击特征。高级分析技术如行为分析和归因分析能够揭示攻击者的操作模式和潜在身份,为针对性防御提供依据。

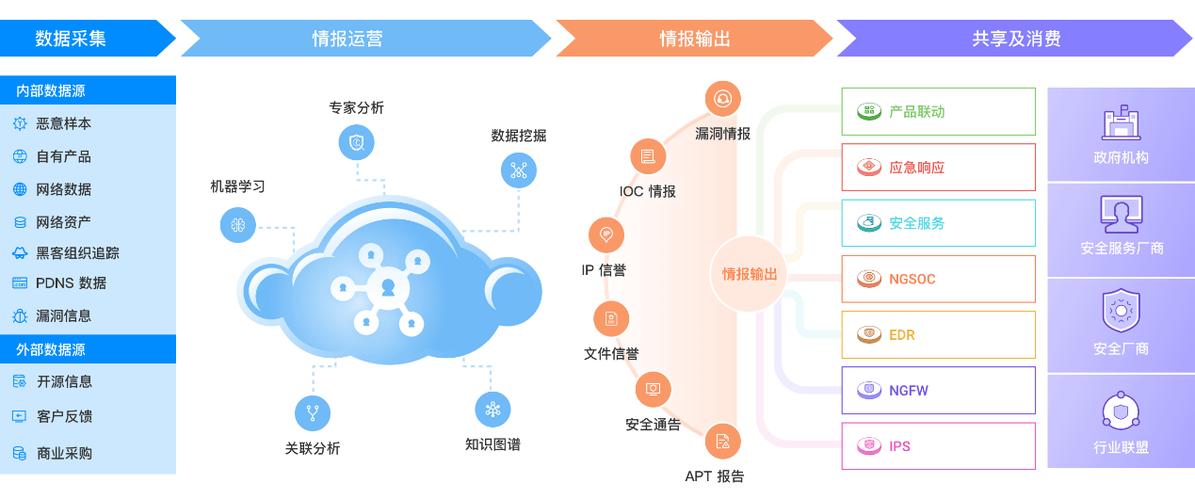

威胁情报平台(TIP)的应用

专业的威胁情报平台是支撑大规模情报分析的核心工具,提供数据聚合、标准化、关联分析和可视化等功能。主流TIP解决方案支持STIX/TAXII等标准协议,实现不同系统间的威胁情报共享。这些平台通常具备自动化处理能力,能够将原始数据转化为结构化情报,并通过机器学习算法识别潜在威胁模式,显著提升分析效率和准确性。

威胁建模与风险评估

有效的威胁情报分析需要结合组织特定的威胁模型和风险评估框架。MITRE ATT&CK矩阵是广泛采用的战术级威胁建模工具,详细描述了攻击者在入侵生命周期各阶段可能使用的技术。通过将收集到的威胁情报映射到ATT&CK矩阵,安全团队可以系统评估组织面临的特定风险,并优先防御最可能发生的攻击路径。定量风险评估方法则结合威胁发生概率和潜在影响,为资源分配提供数据支持。

威胁情报的实际应用场景

威胁情报分析的价值体现在多个安全运营场景中。在安全事件响应方面,及时准确的威胁情报可以缩短平均检测时间(MTTD)和平均响应时间(MTTR),帮助团队快速识别和遏制攻击。在漏洞管理领域,威胁情报能够优先处理被活跃利用的漏洞,优化补丁部署策略。威胁情报还支持安全产品优化,如更新防火墙规则、完善SIEM检测逻辑等,持续提升防御体系的效力。

威胁情报分析已成为现代网络安全防御体系的核心组件。通过系统化的情报收集、分析和应用,组织能够转变被动应对为主动防御,在日益复杂的威胁环境中保持安全优势。建立成熟的威胁情报能力需要技术工具、专业人才和标准流程的有机结合,同时也离不开行业协作和情报共享。随着攻击技术的不断演进,威胁情报分析将继续发展创新,为数字时代的网络安全提供关键支撑。

常见问题解答

1. 威胁情报分析的主要数据来源有哪些?

威胁情报数据主要来自四个渠道:公开来源(漏洞数据库、安全博客

)、商业情报订阅(专业威胁情报服务

)、内部安全设备日志(防火墙、IDS/IPS记录)以及行业信息共享组织(ISACs)。多源情报的综合利用能够提高分析的全面性和准确性。

2. 中小企业如何有效利用威胁情报?

中小企业可采用轻量级威胁情报解决方案,如订阅商业化的威胁情报推送服务,或利用免费的开源情报资源。重点是将有限资源集中在与自身行业最相关的高频威胁上,并确保基础安全控制措施(如补丁管理、终端防护)能够快速响应情报指示的风险。

3. 威胁情报分析面临哪些主要挑战?

主要挑战包括数据过载(海量信息中识别真正威胁

)、误报率控制、情报时效性保持以及组织内部的情报消费能力差异。解决这些挑战需要建立标准化的处理流程,结合自动化分析和人工研判,并持续培养团队的情报分析技能。