横向移动的基本概念

横向移动,也称为横向渗透或横向扩展,是网络攻击生命周期中的一个关键阶段。攻击者通过利用网络内部的信任关系、漏洞或配置不当,从一个系统移动到另一个系统。与垂直移动(权限提升)不同,横向移动主要关注的是在同一权限级别上的系统间移动。

横向移动的典型特征

横向移动通常表现出几个明显特征:攻击者会利用已获得的凭证或漏洞在网络内部传播;这种移动往往具有隐蔽性,会模仿正常用户行为;横向移动通常伴随着信息收集活动,攻击者会不断寻找新的目标和攻击路径。

横向移动的攻击路径

典型的横向移动路径包括:通过RDP或SSH等远程管理协议跳转;利用Windows域环境中的信任关系;通过共享文件夹或网络驱动器传播;利用应用程序漏洞在系统间移动。了解这些路径对于防御横向移动至关重要。

横向移动的常见技术手段

攻击者使用多种技术手段实现横向移动,这些技术不断演变,越来越难以检测。以下是几种最常见的横向移动技术。

凭证窃取与传递攻击

凭证窃取是横向移动中最常用的技术之一。攻击者通过内存转储、键盘记录或钓鱼等方式获取合法用户的凭证,使用这些凭证访问其他系统。传递攻击(Pass-the-Hash/Ticket)则是一种特殊形式的凭证滥用,攻击者不需要知道明文密码,只需获取密码哈希或Kerberos票据即可。

利用远程服务

RDP、SSH、Telnet等远程管理服务常被用于横向移动。攻击者会扫描网络寻找开放的远程服务端口,尝试使用窃取的凭证或暴力破解进行连接。Windows远程管理(WinRM)和PowerShell远程处理(PSRemoting)也是常见的攻击载体。

利用网络共享和可写目录

网络共享文件夹和可写目录为横向移动提供了便利。攻击者可以将恶意软件上传到共享位置,或修改现有文件注入恶意代码。当其他用户或系统访问这些资源时,就会自动执行恶意代码,实现横向传播。

检测和防御横向移动

有效的横向移动防御需要多层次的安全措施,包括预防、检测和响应策略。以下是一些关键的防御方法。

网络分段与微隔离

网络分段是限制横向移动的最有效方法之一。通过将网络划分为多个安全区域,并严格控制区域间的通信,可以显著减少攻击者的移动空间。微隔离技术更进一步,可以在同一网段内实施精细的访问控制。

凭证保护与管理

加强凭证安全对防御横向移动至关重要。建议实施多因素认证、定期更换高权限账户密码、限制凭证缓存、禁用不必要的特权账户。对于Windows环境,可以启用Credential Guard和LSA保护等功能。

行为分析与异常检测

传统的基于签名的检测方法往往难以发现横向移动。行为分析和异常检测技术可以识别异常登录模式、不寻常的网络连接和可疑的账户活动。用户和实体行为分析(UEBA)系统在这方面特别有效。

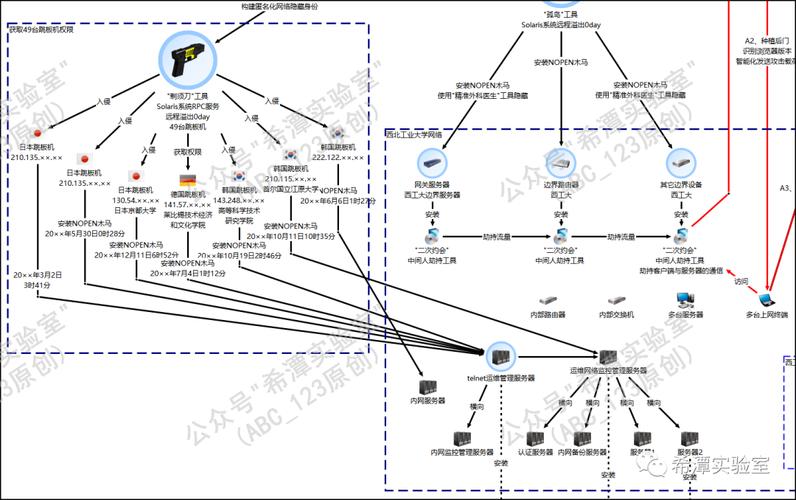

横向移动的典型案例分析

许多著名的网络攻击事件都涉及复杂的横向移动技术。分析这些案例有助于理解横向移动的实际危害和防御方法。

横向移动是现代网络攻击中不可或缺的一环,它使攻击者能够扩大攻击范围,增加检测难度。防御横向移动需要综合运用网络架构设计、访问控制、行为监控等多种技术。随着攻击技术的不断演进,防御策略也需要持续更新。通过了解横向移动的原理和方法,组织可以更好地保护自己的网络免受高级威胁的侵害。

关于横向移动的常见问题

Q: 如何判断我的网络是否遭受了横向移动攻击?

A: 可以通过监控异常登录活动、不寻常的网络连接模式、同一账户在短时间内从不同设备登录、特权账户的非工作时间活动等迹象来判断。

Q: 中小企业如何有效防御横向移动?

A: 中小企业可以采取以下措施:实施网络分段、启用多因素认证、定期更新和修补系统、限制管理员权限、监控网络活动日志。

Q: 横向移动和权限提升有什么区别?

A: 横向移动是指攻击者在同一权限级别上的系统间移动,而权限提升是指攻击者从低权限账户获取更高权限的过程。两者常结合使用,但属于不同的攻击阶段。