PBAC的基本概念与核心组件

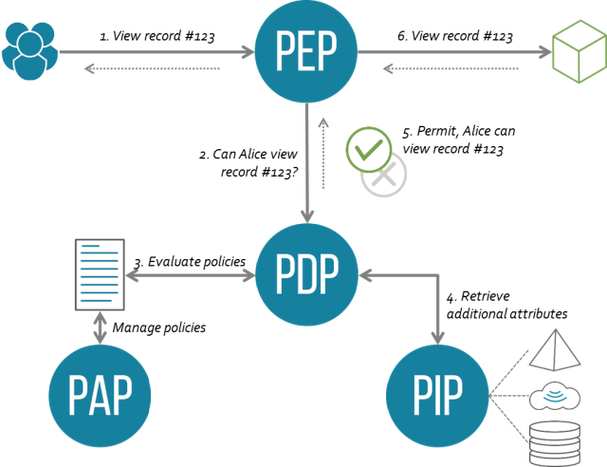

PBAC(Policy-Based Access Control)是一种基于策略的访问控制模型,它通过定义和实施精细化的访问策略来管理用户对系统资源的访问权限。与传统的RBAC模型相比,PBAC提供了更高的灵活性和细粒度控制能力。PBAC系统的核心组件包括策略决策点(PDP

)、策略执行点(PEP

)、策略管理点和策略信息点。

PBAC与RBAC的主要区别

PBAC与RBAC最显著的区别在于授权方式。RBAC通过预定义的角色来分配权限,而PBAC则基于动态评估的策略来决定访问权限。PBAC能够考虑更多上下文因素,如时间、位置、设备状态等,这使得它特别适合复杂的、动态变化的业务环境。

PBAC的核心优势

PBAC的主要优势包括:细粒度的访问控制、动态权限调整、更好的合规性支持以及更高的业务灵活性。这些优势使PBAC成为现代企业安全架构的理想选择,特别是在云计算、微服务架构和零信任安全模型等新兴技术环境中。

PBAC实施的关键步骤

成功实施PBAC系统需要经过一系列精心规划的步骤。需要进行全面的需求分析,明确组织的安全需求和合规要求。接下来是设计阶段,包括策略模型设计、系统架构设计和集成方案设计。

策略定义与建模

策略定义是PBAC实施的核心环节。有效的策略应该清晰、明确且可执行。常见的策略定义语言包括XACML(可扩展访问控制标记语言)和ALFA(Abbreviated Language for Authorization)。策略建模需要考虑组织的业务规则、合规要求和安全策略。

系统部署与集成

PBAC系统的部署需要与现有IT基础设施无缝集成。这包括身份管理系统、应用程序、API网关等关键组件。部署过程中需要考虑性能影响、高可用性要求和灾难恢复方案。

PBAC实施的最佳实践

为了确保PBAC实施的成功,组织应该遵循一系列最佳实践。采用渐进式实施策略,从小规模试点开始,逐步扩展到整个组织。建立完善的策略生命周期管理流程,包括策略创建、测试、部署、监控和退役。

性能优化与扩展性考虑

PBAC系统可能面临性能挑战,特别是在高并发访问场景下。为了优化性能,可以考虑策略缓存、预评估和分布式决策等机制。同时,系统设计应该具备良好的扩展性,以应对业务增长和技术演进。

监控与持续改进

实施PBAC后,建立全面的监控机制至关重要。这包括策略执行日志、访问审计和异常检测。基于监控数据进行持续改进,定期评估策略的有效性并根据业务变化进行调整。

PBAC实施中的常见挑战与解决方案

PBAC实施过程中可能遇到各种挑战。策略复杂性是最常见的挑战之一,解决方案包括模块化策略设计和分层策略管理。另一个常见挑战是遗留系统集成,可以通过API适配器或中间件来解决。

PBAC的未来发展趋势

随着技术的不断发展,PBAC也在持续演进。人工智能和机器学习技术正被应用于策略自动生成和异常检测。云原生PBAC解决方案正在兴起,提供更好的弹性和可扩展性。PBAC与零信任架构的融合也成为一个重要趋势。

PBAC实施是一项复杂的工程,需要技术、流程和人员的协同配合。通过遵循本文提供的指南,组织可以建立强大、灵活且可扩展的访问控制系统,有效保护关键资产同时支持业务创新。随着数字化转型的深入,PBAC将成为企业安全架构中不可或缺的组成部分。

PBAC实施常见问题解答

问题1:PBAC实施需要多长时间?

PBAC实施的时间取决于组织规模、系统复杂度和实施范围。小型项目可能需要3-6个月,大型企业级部署可能需要1-2年。建议采用分阶段实施策略。

问题2:如何评估PBAC实施的成功?

成功的PBAC实施可以通过多个指标评估,包括策略执行准确率、访问决策时间、安全事件减少数量以及合规审计通过率。还应考虑用户满意度和业务灵活性提升。

问题3:PBAC实施的主要成本因素有哪些?

PBAC实施的主要成本包括软件许可(如使用商业解决方案

)、硬件基础设施、专业服务(咨询和实施

)、人员培训以及持续的维护和运营成本。云解决方案可以降低前期基础设施投入。

问题4:PBAC适合所有组织吗?

虽然PBAC具有诸多优势,但并非所有组织都需要立即实施。PBAC特别适合具有复杂访问控制需求、高度动态环境或严格合规要求的组织。小型组织或简单环境可能从RBAC开始更合适。