WireShark基础入门

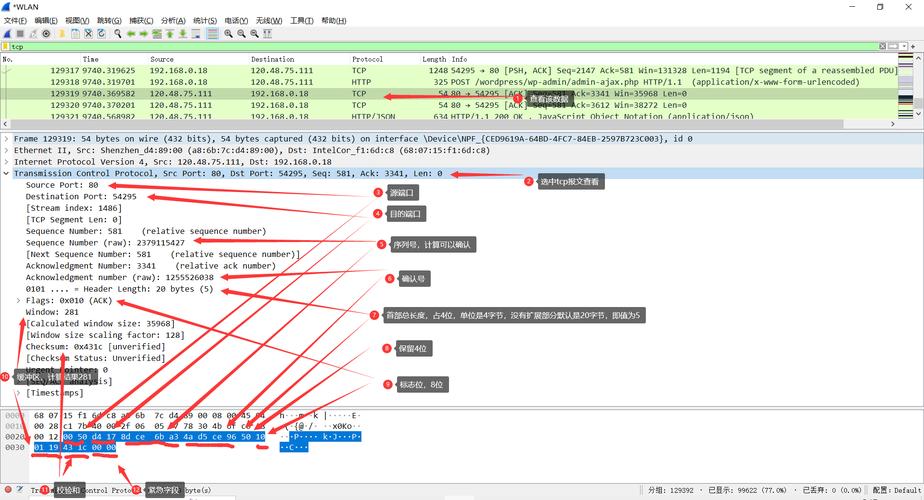

WireShark是一款跨平台的网络协议分析器,能够实时捕获网络数据包并详细解析各种协议内容。它支持Windows、Linux、macOS等多种操作系统,可以分析以太网、Wi-Fi、蓝牙等多种网络接口的数据。WireShark的核心功能包括实时数据包捕获、深度协议解析、强大的过滤系统以及丰富的统计工具。对于网络管理员WireShark是诊断网络问题的必备工具;对于安全工程师,它是发现网络威胁的利器;对于开发人员,它则是调试网络协议的得力助手。

WireShark高级使用技巧

1. 捕获过滤器与显示过滤器的区别与应用

WireShark提供了两种不同类型的过滤器:捕获过滤器(Capture Filters)和显示过滤器(Display Filters)。捕获过滤器在数据包捕获阶段就进行筛选,可以显著减少捕获文件的大小,语法基于BPF(Berkeley Packet Filter)。"host 192.168.1.1"只捕获与该IP地址相关的流量。显示过滤器则是在捕获完成后对数据进行筛选,使用WireShark自有的过滤语法,功能更加强大灵活。"http.request.method == GET"可以筛选出所有的HTTP GET请求。掌握这两种过滤器的区别和适用场景,可以大大提高分析效率。

2. 使用着色规则快速识别问题数据包

WireShark的着色规则功能可以让不同类型的网络流量以不同颜色显示,便于快速识别异常情况。系统默认提供了一套基本的着色规则,用户也可以根据需求自定义。,可以将所有的TCP重传数据包设置为红色,将DNS查询设置为蓝色,将HTTP流量设置为绿色等。通过合理配置着色规则,网络工程师可以在一大堆数据包中迅速定位到问题所在,特别是在分析高延迟、丢包等网络性能问题时特别有用。

WireShark在实际工作中的应用

在网络故障排查方面,WireShark可以帮助诊断各种连接问题、性能瓶颈和应用异常。,通过分析TCP三次握手过程可以判断连接建立是否正常;通过检查数据包时间戳可以计算网络延迟;通过统计重传率可以评估网络质量。在网络安全领域,WireShark可以检测端口扫描、DoS攻击、ARP欺骗等各种恶意活动。对于VoIP应用,WireShark能够解析SIP和RTP协议,帮助分析语音质量问题。WireShark还广泛应用于HTTP/HTTPS流量分析、数据库查询监控、工业控制系统协议解析等专业领域。

常见问题解答

Q1: WireShark和tcpdump有什么区别?

A1: WireShark提供了图形化界面和更强大的分析功能,适合交互式分析;tcpdump是命令行工具,适合自动化脚本和服务器环境使用。两者可以配合使用,tcpdump捕获的数据可以用WireShark分析。

Q2: 如何用WireShark分析HTTPS加密流量?

A2: 需要配置SSL/TLS解密功能,导入服务器的私钥或配置SSLKEYLOGFILE环境变量让浏览器输出会话密钥。这样WireShark就能解密并分析HTTPS流量内容。

Q3: WireShark捕获大量数据导致内存不足怎么办?

A3: 可以设置"环形缓冲区"选项,限制捕获文件的大小和数量;或者使用捕获过滤器减少不必要的数据;也可以考虑将捕获直接保存到文件而不是内存。

WireShark分析是每个网络专业人士必须掌握的核心技能。通过本文的介绍,您应该已经了解了WireShark的基本原理、高级功能以及实际应用场景。无论是日常网络维护、安全监控还是协议开发,WireShark都能提供强大的支持。建议读者在实际工作中多加练习,结合具体问题深入探索WireShark的各项功能,逐步提升网络分析能力。记住,熟练使用WireShark不仅需要理论知识,更需要丰富的实践经验。