什么是ETL工具?

ETL工具是用于从不同数据源提取数据、对数据进行转换和清洗,并将处理后的数据加载到目标数据库或数据仓库中的软件。ETL工具的主要功能包括数据提取、数据转换和数据加载。数据提取是指从各种数据源(如数据库、文件、API等)中获取数据;数据转换是指对提取的数据进行清洗、转换和格式化,以满足目标系统的要求;数据加载是指将处理后的数据加载到目标数据库或数据仓库中。

ETL工具的应用场景

企业数据分析

在企业数据分析中,ETL工具用于从各种业务系统中提取数据,进行清洗和转换,加载到数据仓库中,供分析人员使用。通过ETL工具,企业可以整合来自不同系统的数据,生成统一的报告和仪表盘,帮助企业做出数据驱动的决策。

大数据处理

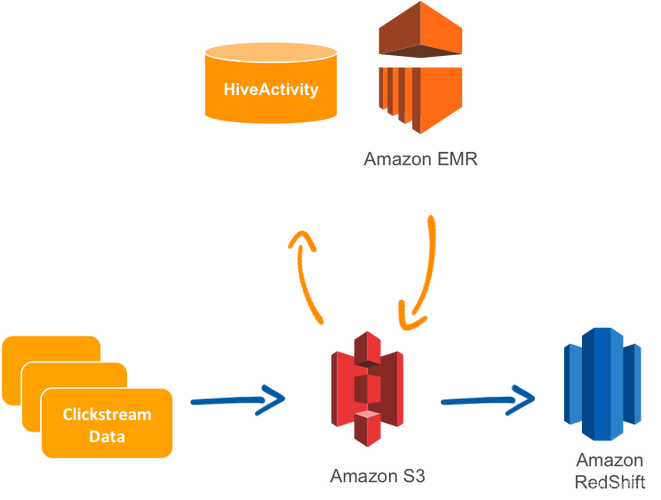

在大数据处理中,ETL工具用于从海量数据中提取有用信息,进行复杂的转换和计算,加载到大数据平台中。ETL工具可以帮助企业处理和分析大规模的结构化和非结构化数据,发现隐藏在数据中的价值。

数据迁移

在数据迁移项目中,ETL工具用于将数据从旧系统迁移到新系统。ETL工具可以帮助企业确保数据在迁移过程中的完整性和一致性,减少数据丢失和错误的风险。

如何选择最适合你的ETL工具?

选择最适合你的ETL工具需要考虑多个因素,包括数据源的多样性、数据处理的复杂性、目标系统的要求、预算和团队的技术能力等。以下是一些选择ETL工具的关键点:

ETL工具在数据处理和分析中扮演着至关重要的角色。通过选择合适的ETL工具,企业可以高效地处理和分析数据,发现数据中的价值,做出数据驱动的决策。希望本文能够帮助你了解ETL工具的核心功能和应用场景,并选择最适合你的ETL工具。

常见问题解答

1. 什么是ETL工具?

ETL工具是用于从不同数据源提取数据、对数据进行转换和清洗,并将处理后的数据加载到目标数据库或数据仓库中的软件。

2. ETL工具的主要功能是什么?

ETL工具的主要功能包括数据提取、数据转换和数据加载。

3. 如何选择最适合的ETL工具?

选择最适合的ETL工具需要考虑数据源的多样性、数据处理的复杂性、目标系统的要求、预算和团队的技术能力等因素。

4. ETL工具在哪些场景中使用?

ETL工具在企业数据分析、大数据处理和数据迁移等场景中使用。